一名攻击者在黑客论坛上出售,他们声称名字是 BlackLotus 的新 UEFI 这是一种恶意工具,其功能通常与高级持续威胁(APT)组织相关联。

UEFI bootkits 由于恶意软件在引导序列的初始阶段加载,植入系统固件对操作系统中运行的安全软件是看不见的。

虽然想得到这个 Windows bootkit 网络犯罪分子必须支付许可证 5,000 美元。

卖家说 BlackLotus 集成安全启动绕过功能,内置 Ring0/Kernel 防止被删除,并在恢复或安全模式下启动。

BlackLotus 声称有反虚拟机 (anti-VM)、防止恶意软件分析尝试的反调试和代码混淆功能。卖方还声称安全软件无法检测和杀死 bootkit,因为它在法律过程中 SYSTEM 在帐户下运行。

更重要的是,安装后磁盘上只有这个 80 kb 大小的微型 bootkit 内置的可以禁用 Windows 例如,安全保护 Hypervisor-Protected Code Integrity (HVCI) 和 Windows Defender,并绕过用户账户控制 (UAC)。

BlackLotus绕过工作,软件本身和安全指导独立于供应商。若采用安全引导,则采用易受攻击的签名引导加载程序加载引导套件。

通过添加它 UEFI 由于该漏洞影响了今天仍在使用的数百个引导加载程序,因此不可能取消列表来修复此漏洞。”

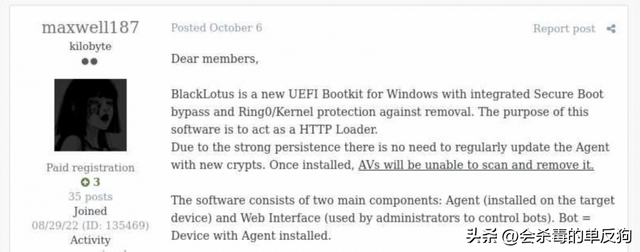

黑客论坛( KELA 的 Dark Beast 平台)上BlackLotus bootkit 的宣传帖子

卡巴斯基安全研究员说:过去,这些威胁和技术只能通过开发高级持续威胁来访问。现在这些工具掌握在普通犯罪分子手中 。”

其他安全分析师将 BlackLotus 在现成的恶意软件中,任何财力雄厚的网络犯罪分子的广泛可用性都被标记为 APT 可用性的飞跃更广泛。

这是一个令人担忧的趋势,BlackLotus 可用于加载自带驱动程序 (BYOVD)未签名驱动程序。

最近几周,这类攻击与包括国家支持的黑客组织在内的广泛攻击者有关 勒索软件团伙和其他未知攻击者。